Co to jest Exploit??

Exploit jest to złośliwy kod szukający dziur, błędów w programach aby przejąc kontrole nad programem oraz wyciągnąć dane np. LOGIN & HASŁONajczęściej program taki wykorzystuje jedną z kilku popularnych technik, np.

- Przepełnienie bufora (ang. Buffer overflow) ? błąd programistyczny polegający na pobraniu do wyznaczonego obszaru pamięci (bufora) większej ilości danych, niż zarezerwował na ten cel programista. Taka sytuacja może często prowadzić do zamazania danych znajdujących się w pamięci bezpośrednio za buforem, a w rezultacie do błędnego działania programu. W wielu sytuacjach, zwłaszcza gdy dane, które wpisywane są do bufora podlegają kontroli osoby o potencjalnie wrogich intencjach, może dojść do nadpisania struktur kontrolnych programu w taki sposób, by zaczął on wykonywać operacje określone przez atakującego.

- Heap overflow ? to nazwa jednego z rodzajów błędu przepełnienia bufora, mającego miejsce na stercie. Sterta jest obszarem pamięci procesu na którym dynamicznie alokowane są bufory na dane. Jeśli błędnie napisana aplikacja dokona próby zapisania większej porcji danych, niż wcześniej przeznaczono na ten cel pamięci, nadpisane mogą zostać struktury kontrolne aplikacji, i możliwe jest naruszenie integralności danego programu.

- ormat string attack - atak informatyczny, będący stosunkowo nową techniką wykorzystywania błędów programistycznych w aplikacjach. Błędnie napisana aplikacja może być przy wykorzystaniu tej techniki usunięta z listy procesów przez system operacyjny (tzw. crash) lub zmuszona do wykonania kodu dostarczonego przez napastnika.

Exploit Mozy być napisany w różnych językach programistycznych np. PERL, C, Python itd.

Jak rozpoznajemy w czyn jest zapisany Exploit i pod jaki System

(#!/usr/bin/perl) tu nam pisze ze dany exploit jest napisany w perlu (#Exploit for IPB ) tutaj jest napisane, pod jaki program jest przeznaczony (#Coded by:BlackJack[meill-msn@hotmail.com]) Autor exploit a

Jak odpalamy EXPLOIT a pod windowsem:

1. Najpierw musimy zainstalować Perla w nasz system (Poszukać w Google activeperl)2. Kopiujemy całego exploita i wklejany w notatnik i zaisujemy z końcówką .pl

3. Wrzucamy w Moje dokumenty i uruchamiamy CMD

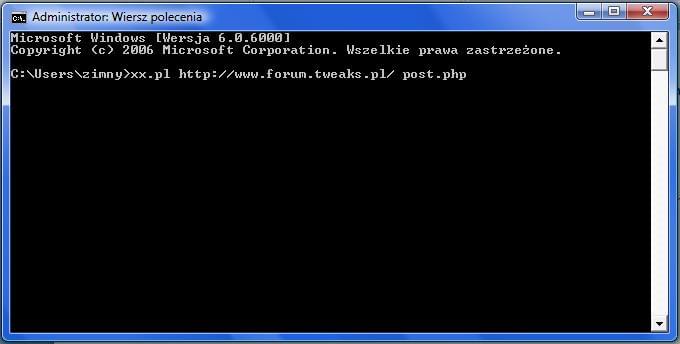

4. Zobacz foto:

Oznaczenia

? xx.pl nasz exploit

- / adres atakowanej strony

- post.php plik, w który ma zostać dodany login i hasło administratora

5. Dalej postępujemy już zgodnie z instrukcja jaka nam wyskoczy w CMD

Owy przykład został za prezętowany odpalania expliot,u w perlu pod Windows Vista

FAQ stworzony przez BlackJack dla serwisu tweaks.pl, zakazuje się go kopiowania na inne serwisy!

// przyklejam - plus

Temat jest zamknięty

Temat jest zamknięty